- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Diskussion als gelesen markieren

- Diesen Thema für aktuellen Benutzer floaten

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- Druckansicht

-

Geschlossen

Internet-Box - R10.3 Beta Firmware

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Hallo zusammen,

Eine neue Beta für Internet-Box 2 (10.03.16) und für die WLAN-Box (10.03.09) steht hier zum testen zur Verfügung:

(Internet-Box Plus und Internet-Box Standard haben noch einen Bug mit dem 5 GHz WLAN)

Bitte Feedback hier in diesem Thread UND mit dem Fehler-Link melden:

Die neue Version beinhaltet folgende Verbesserungen:

- DNS Cache deaktivieren / leeren

- IPv4 Firewall für ausgehenden Datenverkehr

- USB-Stick Formatierung (wenn der Stick z.B. nicht gelesen werden kann durch eine nicht kompatible Formatierung)

- Weiterentwicklung der Smart Home Komponente

- Diverse Stabilitäts- und Sicherheitsverbesserungen.

Wenn ihr eine WLAN-Box habt, bitte beide Geräte updaten.

Danke für euer Feedback und viel Spass beim Testen!

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Habe heute morgen mal einen Probelauf mit der neuen Beta gemacht.

Effekt war, dass die in meiner IB2 definierte eingehende Portweiterleitung TCP 443 ins Heimnetz nicht mehr funktioniert hat.

Da ich dabei sofort an die neue IPv4 Firewall gedacht habe, bin ich dann mal da experimentieren gegangen.

Egal was ich versucht habe: Status „Deaktiviert“, „Standard“, „Strickt“, „Benutzerdefiniert“ (unterstützt leider gar keine Regeln für eingehenden Traffic), habe den Zugriff aus dem Internet auf einen meiner hauseigenen Open VPN Server via TCP 443 einfach nicht mehr hingekriegt, auf einen zweiten VPN- Server über UDP 1194 funktionierte es aber.

Kann es sein, dass die neue IPv4 Firewall die eingehende Portweiterleitung TCP 443 generell „aushebelt“?

Was ich auch noch schade finde: Habe noch nirgends Erklärungen für die konkreten Auswirkungen der verschiedenen Grundeinstellungen der IPv4 Firewall gefunden.

Abgesehen vom bereits erwähnten Netzwerkproblem, gefällt mir die Beta eigentlich gut. Und auch die neue Möglichkeit, bei Netzausfall, via USB direkt ein Handy als Backup der Leitung an die IB2 anzuschliessen, wird sicher ihre Liebhaber finden.

Benutzer, die für diese Nachricht Likes vergeben haben

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Kann man hier mal Screenshots der Firewall Komponente einstellen oder geht das unter Comedy?

Was ich nicht verstehe, wieso in der Auflistung steht, dass die Firewall nur das alte Protokoll unterstützt?

Ist default deny möglich? Alles andere geht ja nicht unter Firewall.

Die Sunrise Internet Box hat auch eine Firewall: https://www.sunrise.ch/de/privatkunden/hilfe/mobile/mobile-einrichten/hardware-support.html?seite=de...

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Also wenn es an den Screenshots scheitert...

Es gäbe Greenshot https://getgreenshot.org/ Überhaupt ein riesen Vorteil gegenüber dem Windows Schnappschuss. Müsst ihr nicht immer so traurig drübermölele und mit Schwarz versuchen Informationen abzudecken 🙂

Kostenpflichtig und in Firmen oft verbreitet wäre noch Snagit.

Auf Mobilen Devices kann man Screenshots oft mit gleichzeitigen Drücken des on/off Buttons + Volume up od down auslösen. Sonst das Device nennen. Ich finde via Google schon die Lösung falls das ein Problem wäre.

Danke 😄

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

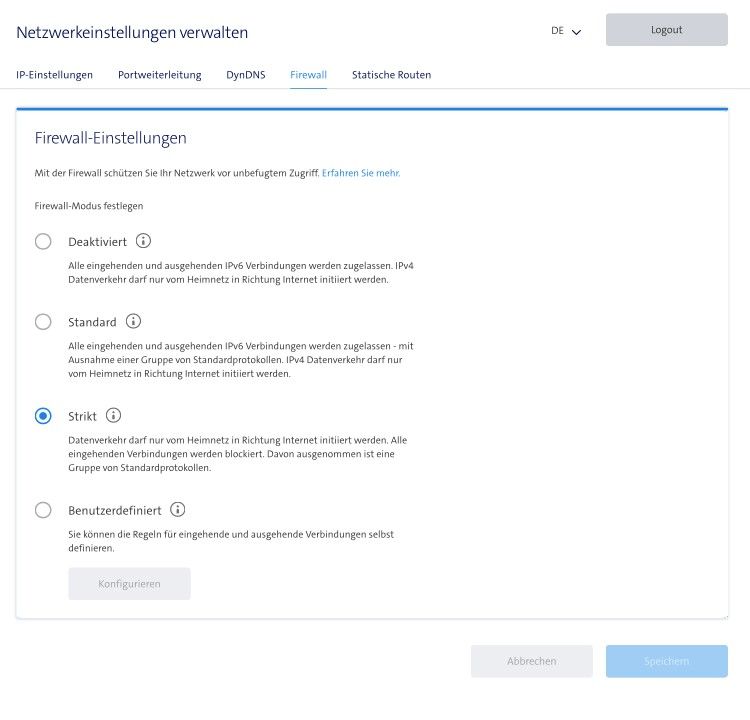

Hier noch die Screenshots.

Deaktiviert: Es ist nur eine grundlegende Datenverkehrskontrolle aktiviert um vor ungültigem und schädlichem Datenverkehr zu schützen, da die Firewall ausgeschalten ist. Dieser Modus wird nicht empfohlen.

Standard: Falls die Firewall-Stufe "Standard" aktiviert ist, wird der IPv6 Datenverkehr in beide Richtungen (ankommend und abgehend) zugelassen. Davon ausgenommen sind eine Gruppe von Standardprotokollen. IPv4 Datenverkehr darf nur vom Heimnetz in Richtung Internet initiiert werden.

Andere grundlegende Datenverkehrskontrollen sind aktiviert, um vor ungültigem und schädlichem Datenverkehr zu schützen.

Strikt: Falls die Firewall-Stufe "Strikt" aktiviert ist, wird der IPv6 Datenverkehr in beide Richtungen (ankommend und abgehend) zugelassen. Davon ausgenommen sind eine Gruppe von Standardprotokollen. IPv4 Datenverkehr darf nur vom Heimnetz in Richtung Internet initiiert werden.

Andere grundlegende Datenverkehrskontrollen sind aktiviert, um vor ungültigem und schädlichem Datenverkehr zu schützen.

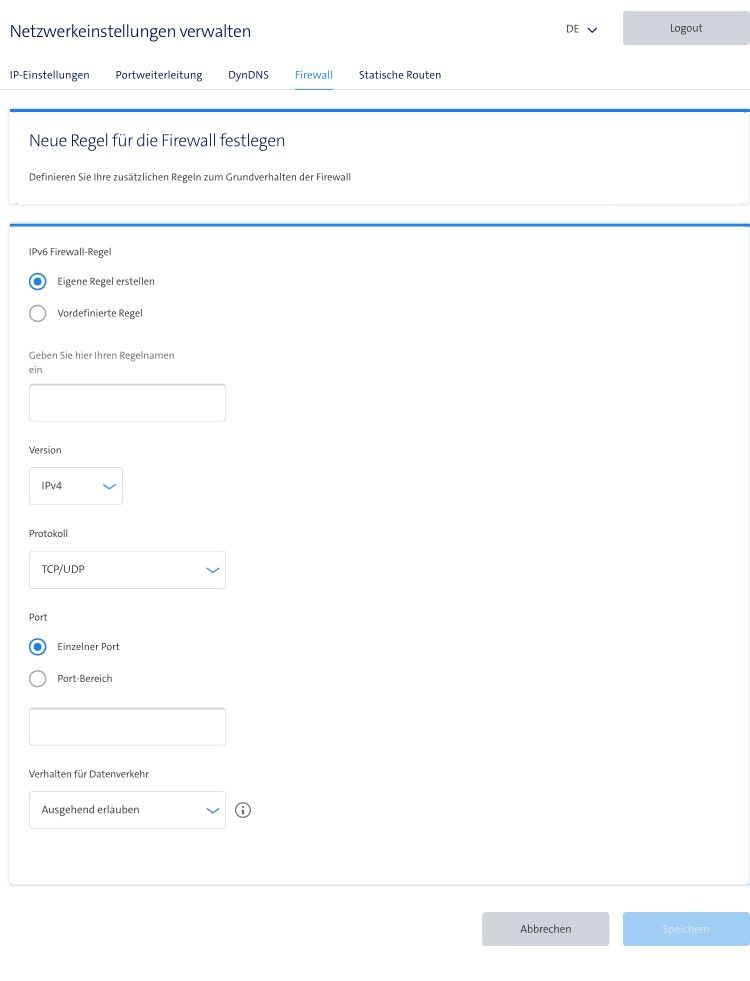

Benutzerdefiniert: Sie können die IPv6 Firewall-Einstellungen eigenständig konfigurieren.

Benutzerdefiniert IPv4(Ausgehend IPv4 erlauben/blockieren):

Mit dem Firewall Grundverwalten geben Sie an, ob ausgehender IPv4 Datenverkehr grundsätzlich erlaubt oder nicht erlaubt ist. Mit eigenen Regeln können Sie Ausnahmen zu diesem Grundverhalten definieren.

Benutzerdefiniert IPv6 (Ein- Ausgehend erlauben, Ein- Ausgehend blockieren, Eingehend erlauben/Ausgehend blockieren, Eingehend blockieren/Ausgehend erlauben):

Mit dem Firewall Grundverwalten geben Sie an in welcher Richtung IPv6 Datenverkehr grundsätzlich erlaubt oder nicht erlaubt ist. Mit eigenen Regeln können Sie Ausnahmen zu diesem Grundverhalten definieren.

Benutzer, die für diese Nachricht Likes vergeben haben

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Danke @mabu1 !!!

Keine Ziele möglich wie IP, Subnet oder Alias?

Kann das Ruleset exportiert, importiert werden?

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

@Tux0ne soweit ich dies beurteilen kann, sind keine der von dir genannten Optionen vorhanden.

Auch durch die Erweiterung des Subnet sind keine weiteren Möglichkeiten in den Firewalleinstellungen erschienen.

Benutzer, die für diese Nachricht Likes vergeben haben

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Ah ok. Das sind ja nur Grundfunktionen einer Firewall und keine exotischen nice to haves 🙂

Gut geprüft, gut beraten (NICHT)

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Für 98% der Kunden genügt es, so wie es ist und die restlichen 2% haben eh eine eigene/separate FW.

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

NEIN! Das übliche Argument von euch Lemmingen zählt hier mal nicht. Wenn eine Firewall, sind Quelle und Ziel unbedingt einzugeben. Sonst besser gar keine Firewall. Da gibt es nichts zu diskutieren. Wirklich nicht!

Dann kann man sich die Implementation gleich sparen.

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Imho wäre der Zusammenzug von Portweiterleitung & Firewall logisch und übersichtlicher gewesen.

Möchte man z.B. auf einen RaspberryPi über SSH von aussen zugreifen, so muss zuerst der Port auf die interne IP geöffnet werden. Mit den Firewalleinstellungen (Standard & Strikt; IPv4 Datenverkehr darf nur vom Heimnetz in Richtung Internet initiiert werden.) wäre der Zugriff noch nicht gewährleistet, da die Firewall die Verbindung blockiert. Somit müsste man auf Benutzerdefiniert/Ausnahme zum Grundverhalten (Sie können die IPv6 Firewall-Einstellungen eigenständig konfigurieren.) wechseln und den Dienst eingehend mit einer Regel freigeben.

Ich werde dies heute Abend durchspielen und mich hier wieder melden.

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

IdR. generiert eine NAT Regel automatisch eine entsprechende Firewall Regel welche man dann noch anpassen kann (bei Consumer Produkten) oder fragt zumindest nach (bei Prosumer).

Wäre das hier bei der Beta nicht der Fall, hätte man dies bereits schon vorgängig melden und fixen sollen bevor man eine Beta herausgibt.

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Feedback zur Beta 10.03.16/10.03.38/01488 (Fehlerformular ausgefüllt)

Änderungen im Webinterface müssen jeweils mit dem Speichern Button bestätigt werden.

Stöbert man in den Firewalleinstellungen herum und klickt auf Benutzerdefiniert (blauer Punkt) und im Anschluss wieder auf z.B. IP-Einstellungen im Reiter, kommt kein Pop-up mit dem Vermerk "Ihre Änderungen wurden nicht gespeichert". Zurück im Reiter Firewall ist nun Benutzerdefiniert aktiv.

Kann wein weiterer Beta-Tester dieses Verhalten reproduzieren?

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Nun habe ich ziemlich lange gesucht, warum ich wohl seit zwei Tagen von intern nicht mehr via externer URL auf mein NAS komme... Es war schon etwas verdächtig, dass meine Internetbox (1, plus) gerade eine Uptime von zwei Tagen aufweist 😉

Aktuell ist nun Version 10.03.22 installiert, die aktuellen Release Notes sind aber noch für 10.02.36.

Das Problem ist, dass ich aus meinem Heimnetz weder mit meiner *.internet-box.ch noch mit der öffentlichen IP-(v4-)Adresse in das Netzwerk komme. Dies hat bis vor zwei Tagen (und damit mit der alten Firmware) funktioniert.

Der Hintergrund, warum ich das mache, ist, weil ich mit dem Notebook unterwegs bin und auch mal vom Internet auf mein NAS zugreifen muss/will. Mit dem eingeführten Bug muss ich nun vom Internet her die öffentliche IP-Adresse nutzen und zuhause die interne IP-Adresse verwenden. Ziemlich mühselig.

Ich geselle mich zu @Werner und hoffe auf eine Antwort von @JonasB .

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

hi, nach langer suche bin ich auch in diesem thread gelandet. ich habe tatsächlich das selbe problem: seit zwei tagen kann ich meine geräte (nas, computer) nicht mehr über die externe adresse erreichen, wenn ich innerhalb meines netzwerks bin.

selber grund: ich bin oft unterwegs, und habe bspw. meine VNC verbindung mit der externen adresse gespeichert. soweit ich weiss sollte das kein problem darstellen, und hat auch in den letzten x jahren funktioniert. nun jedoch nicht mehr.

die ports sind offen und werden ordentlich weitergeleitet. die externe adresse wird erfolgreich auf meine WAN ip aufgelöst. um sogar einen schritt weiter zu gehen: ich kann keine VNC verbindung herstellen, wenn ich die externe WAN ip verwende.

weiss jemand rat? ich vermute es liegt am firmware update?

besten dank

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Die Swisscom arbeitet nun an einer Lösung, gemäss JonasB: https://community.swisscom.ch/t5/Router-Hardware/Internetbox-blokiert-https-wenn-interne-Abfrage-auf...

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Die Firmware 10.03.50 ist nun als Beta für alle Internet-Boxen verfügbar mit dem NAT-Loopback Fix (DynDNS im lokalen Netzwerk erreichen)

Benutzer, die für diese Nachricht Likes vergeben haben

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Vielen Dank, Jonas. Mit 10.03.50 funktioniert die Verbindung wieder.

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Bei mir auf der IB 2 ist ja die 10.04.02 drauf, ist nun diese aktuelle Beta die "bessere" als meine bestehende Firmware?

Bei der Beta steht ja unter "Releas Notes" noch folgendes:

- Fehlerbehebung DECT Eco Modus

- Mehr Stabilität DECT Basis

Ich habe mit der aktuellen 10.04.02 ja Probleme mit dem DECT Teil, heute zum Beispiel waren beide Gigaset S850HX (beide im ECO DECT Modus) komplett von der Basis getrennt und konnten erst wieder durch Aus und Einschalten im IB2 Routermenue aktiviert werden.

Auch dass der DECT Teil abschmiert nach dem Telefonieren und dann nichts mehr geht habe ich regelmässig, trotz Reset und alles was man machen kann.

Soll ich nun die Beta Installieren oder ist meine 10.04.02 schon weiter als diese aktuelle Beta?

- Als neu kennzeichnen

- Lesezeichen

- Diskussion abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Beitrag melden

Wenn Du testweise den "DECT Eco Modus" ausschaltest funktioniert es dann ?

IT: Windows, macOS und Linux.

IT: Windows, macOS und Linux.